Escaneo de vulnerabilidades | Herramientas de escaneo de vulnerabilidades y análisis de vulnerabilidad - ManageEngine Vulnerability Manager Plus

Escaneo de vulnerabilidades | Herramientas de escaneo de vulnerabilidades y análisis de vulnerabilidad - ManageEngine Vulnerability Manager Plus

Gestión de vulnerabilidades con herramientas open source: Plataforma Wazuh - INSSIDE CIBERSEGURIDAD - YouTube

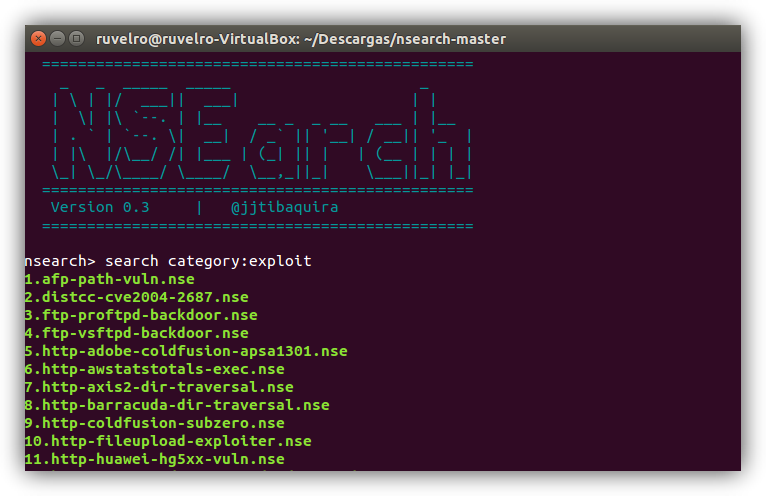

12 herramientas gratuitas en línea para analizar vulnerabilidades de seguridad y malware en sitios web - Somos apañados

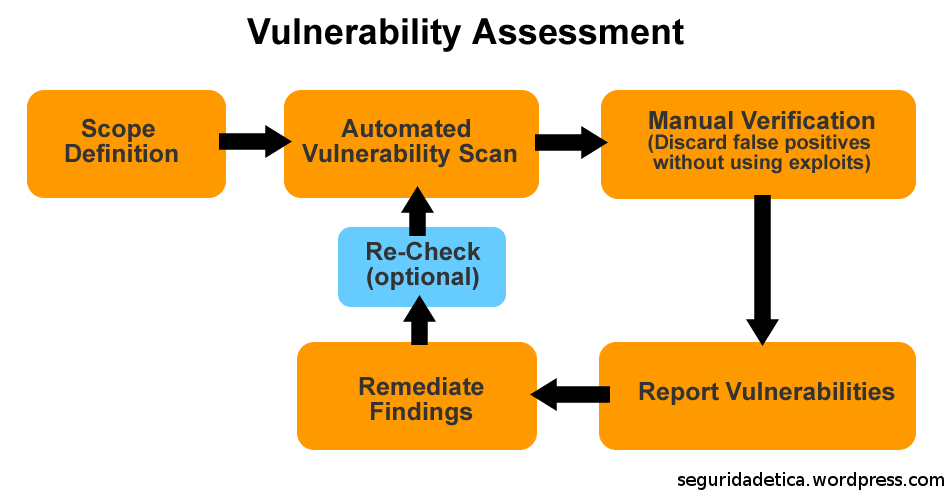

Proceso de gestión de vulnerabilidades | Agencia de Gobierno Electrónico y Sociedad de la Información y del Conocimiento

![PDF] Herramientas de análisis dinámico de vulnerabilidades en aplicaciones web | Semantic Scholar PDF] Herramientas de análisis dinámico de vulnerabilidades en aplicaciones web | Semantic Scholar](https://d3i71xaburhd42.cloudfront.net/857733433cb08c0fadebb43eb30b025d2e8172a3/24-Figure2.2-1.png)