Trend Micro protege de la vulnerabilidad Shellshock con herramientas de seguridad gratuitas | ACTUALIDAD | CSO España

Ejemplo De Herramientas De Seguridad De La Red En El Botón De La Web 3d. Concepto De Ciberseguridad Imagen editorial - Ilustración de software, herramientas: 201614235

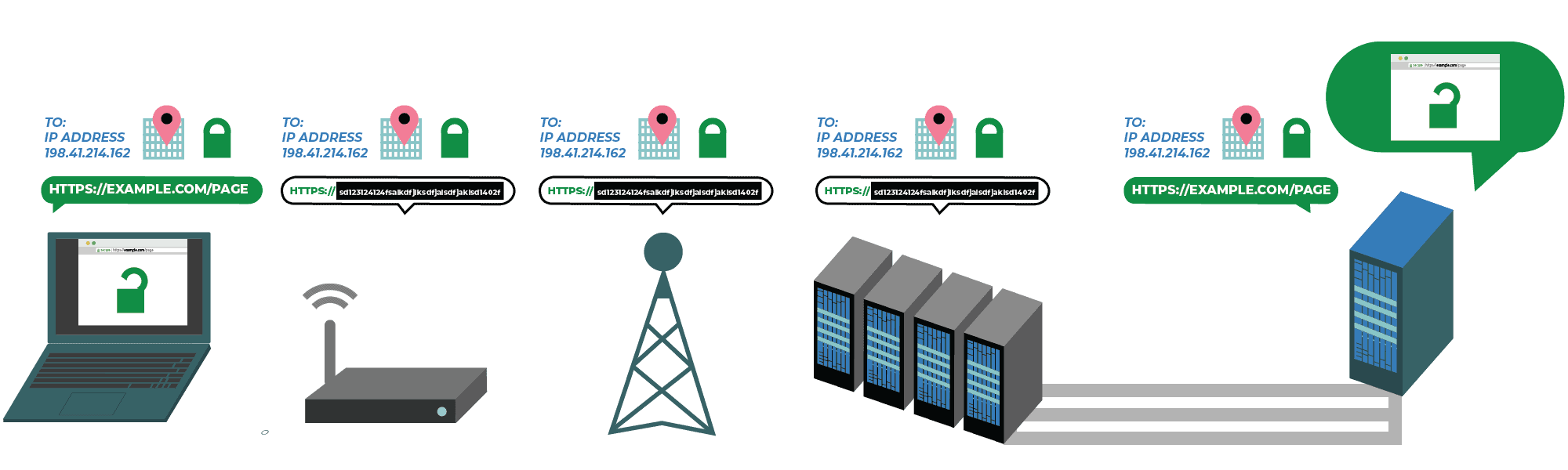

Estructura de datos y herramientas de información para negocios en red y seguridad cibernética. | Foto Premium

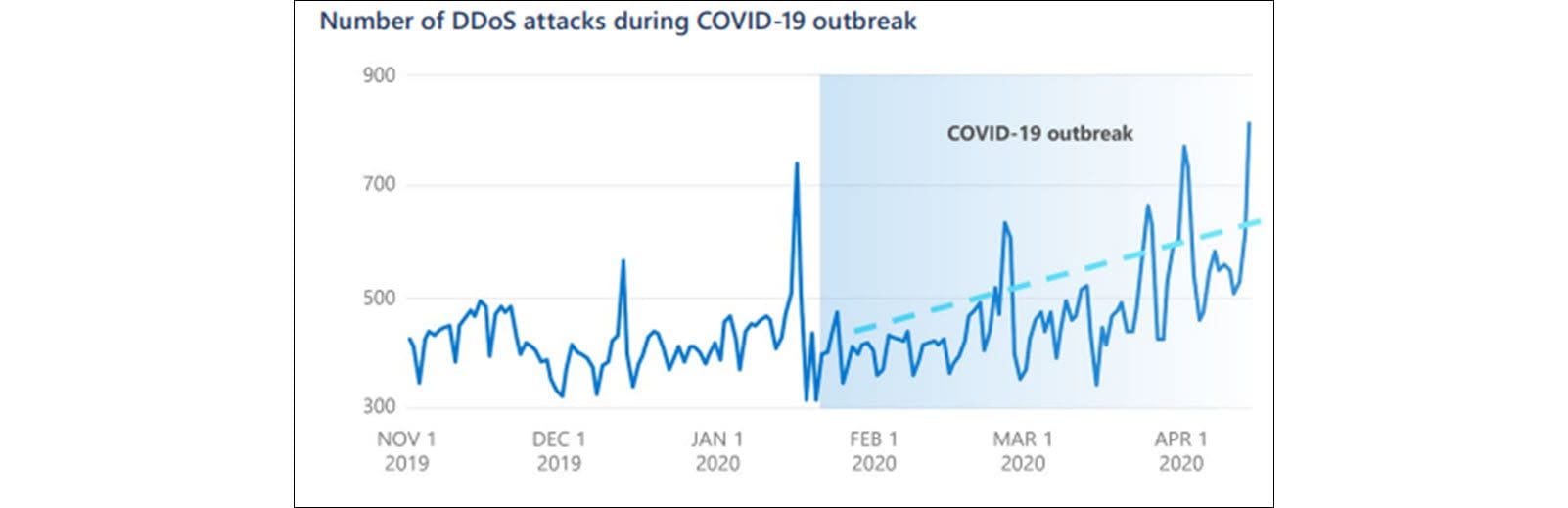

Diez herramientas de pentesting con los que poner a prueba la seguridad de tu empresa – Seguridad PY